Ebben a cikkben a SEHOP elnevezésű Windows biztonsági technológiáról fogunk beszélni, amely bonyolultabbá teheti a támadó feladatát, aki úgy dönt, hogy feltöri a rendszerét. SEHOP technológia - strukturált kivétel Handler felülírása védelem (a szerkezeti kivételkezelő felülírása elleni védelem) olyan kizsákmányolásgátló technológia, amelynek célja egy meglehetősen gyakran használt módszer blokkolása a Windows rendszerek hackelésében- Seh felülírja.

Próbáljuk meg röviden megérteni, mi a technológia. PSZ. PSZ - Strukturált kivételkezelés (szerkezeti kivételkezelés) egy olyan mechanizmus a Microsoft Windows rendszerben, amely lehetővé teszi az alkalmazások számára ellenőrzés megszerzését szoftver- és hardverkivételek esetén, például tiltott utasítások végrehajtása, nullával történő felosztás, korlátozott memóriahozzáférés stb., és ezeket a hibákat önállóan, operációs rendszer használata nélkül feldolgozni. rendszer. A SEH technológia lehetővé teszi a programozók számára, hogy ellenőrizzék a kivételek kezelését, és szintén hibakeresési eszköz. Ha a kivételt nem dolgozzák fel, az alkalmazás összeomlik, és a felhasználó egy ismerős ablakot lát: "A program érvénytelen műveletet hajtott végre, és bezáródik"..

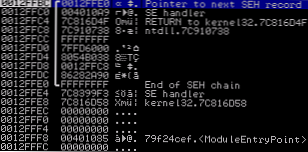

Az SEH kezelőkre mutató mutatók többnyire a veremben vannak SEH keretekben, és egy túlcsordulási puffer felülírhatja ezeket a kezelőket. A támadók igénybe vehetik a SEH-keretek átírását annak érdekében, hogy megragadják a vezérlést az SEH-kezelő megváltoztatásával és / vagy a program összeomlásának elnyomására kivétel esetén (ezáltal a támadás lefedése)..

A hackerek által az SEH-kezelők átírásához használt technológiát Strukturális kivételkezelő (SEH) felülírásnak hívják. Az Seh felülírja a támadó átadhatja az irányítást egy rosszindulatú kódhoz, amelyet beágyaznak bármilyen rendelkezésre álló biztonsági résen keresztül (általában puffer túlcsordulás révén).

A Windows Server 2003-ban volt egy speciális technológia a puffer túlcsordulás elleni védelemhez, amely az SEH alapján működik (így sok más típusú védelem is megvalósult). A hackerek, elfogják az SEH kezelőt, és helyettesítik a sajátval, megkerüli ezt a védelmi technológiát, amely egyszerűen nem működik.

A SEH elleni küzdelem érdekében a Microsoft 2009-ben a SEHOP technológián dolgozott. Ezt a technológiát a Windows Vista SP1, a Windows Server 2008 és a Windows összes későbbi verziója vezette be. Alapértelmezés szerint A SEHOP csak a szerver platformon engedélyezett (Windows Server 2008/2008 R2 / 2012).

A program futásakor a szerkezeti kivételkezelő felülírásával szembeni védelem mechanizmusát alkalmazzák. Ez azt jelenti, hogy lehetővé teszi az alkalmazások védelmét, függetlenül attól, hogy azokat modern biztonsági eszközökkel, például a / SAFESEH, vagy nélkülük. Ezenkívül érdemes megjegyezni, hogy a 64 bites kódot nem érinti az ilyen típusú támadás, azaz A SEHOP csak a 32 bites alkalmazásokat védi, ideértve a 64 bites rendszereken a Wow64 alatt futó alkalmazásokat is.

Az ügyfélplatformokon a SEHOP ki van kapcsolva, mivel az nem megfelelő az ügyfélszoftver egyes verzióival. Érdemes megjegyezni, hogy az összes modern szoftver a SEHOP architektúra sajátosságait figyelembe véve van megírva, így a Windows rendszer biztonságának fokozása érdekében engedélyezni kell a SEHOP szoftvert. Abban az esetben, ha ennek a védelmi mechanizmusnak a aktiválása után különféle hibák jelennek meg az alkalmazásban, sajnos nem kompatibilis az SEH átírási védelmi rendszerrel. Ebben az esetben próbáljon meg feladni a nem kompatibilis szoftvereket (vagy frissítse egy újabb verzióra, tiltsa le a SEHOP-t külön folyamat vagy az összes számára).

A SEHOP aktiválása Windows rendszeren az összes alkalmazás számára

A regisztráció módosításával engedélyezheti a SEHOP biztonsági technológiát (ne feledje, hogy a Windows Server 2012/2008 R2 / 2008 rendszerben ez a szolgáltatás már aktiválva van)

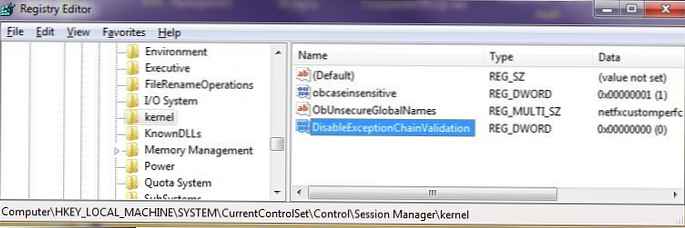

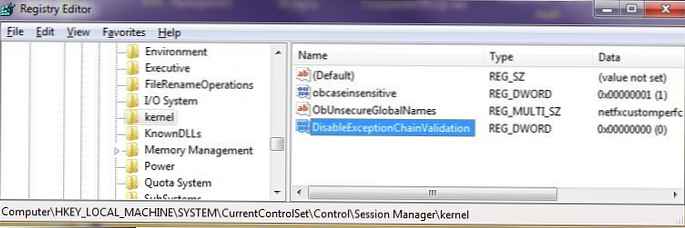

- Nyissa meg a Rendszerleíróadatbázis-szerkesztőt regedit.exe

- Menj az ághoz HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Session Manager \ kernel

- Keresse meg a kulcsot DisableExceptionChainValidation, ha hiányzik, hozza létre (írja be - Dword, név - DisableExceptionChainValidation)

- Állítsa a DisableExceptionChainValidation kulcsot 0 (engedélyezze a SEHOP-ot).

- Zárja be a regisztrációs szerkesztőt, és indítsa újra a számítógépet

Ha néhány program az újraindítás után nem működik, próbálja meg frissíteni őket, és ha ez nem segít, tiltsa le a SEHOP programot, ha a DisableExceptionChainValidation kulcsot 1.

Ezenkívül ne feledje, hogy a SEHOP miatt számos alkalmazás nem működik megfelelően. Abban az esetben, ha nem akarja teljesen letiltani a SEHOP-ot, akkor ezt a funkciót letilthatja bizonyos folyamatok esetén.

A SEHOP egyetlen folyamathoz

A SEHOP külön folyamat letiltásához nyissa meg a beállításjegyzék-szerkesztőt, és lépjen az ágra:

- 32 bites Windows esetén HKEY_LOCAL_MACHINE \ SZOFTVER \ Microsoft \ Windows NT \ CurrentVersion \ Image File Execution Options

- 64 bites Windows esetén HKEY_LOCAL_MACHINE \ SOFTWARE \ Wow6432Node \ Microsoft \ Windows NT \ CurrentVersion \Képfájl végrehajtási lehetőségek

Az ágon belül kép fájl végrehajtás Options hozzon létre egy új ágot annak a folyamatnak a nevével, amelyhez SEHOP kivételt szeretne dobni (például skype.exe). Ezen a szakaszon belül hozzon létre egy új kulcsot DisableExceptionChainValidation és adj neki értéket 1 (ezáltal letiltja a SEHOP szolgáltatást a skype.exe folyamathoz).

0 érték - engedélyezze a SEHOP-t a folyamathoz.