Hogyan követik nyomon a munkaadók munkatársaikat?

1. Miért ellenőrzik a vállalatok alkalmazottaikat?

Érdekeik védelme érdekében a vállalati alkalmazottak felügyeletét kell alkalmazniuk. Például a bankoknak meg kell védeniük a bank titoktartási információkat. Bizonyos termékeket gyártó vállalkozásoknak vagy a fejlesztéssel foglalkozó szervezeteknek intézkedéseket kell hozniuk az ipari kémkedés leküzdésére. A kereskedelmi társaságok megóvhatják partner-adatbázisukat. A szolgáltató szervezetek az alkalmazottak nyílt megfigyelése és teljesítményük elemzése révén javíthatják a szolgáltatás minőségét. Ez a vállalatok munkájának sajátosságaira vonatkozik..

Bármely szervezetnek, függetlenül attól, hogy mit csinál, de amely a profit egy részét elrejti egy kisebb összegű adófizetés érdekében, mindig van valami félelem - a fekete könyvvitel oda fog menni, ahol nem szükséges.

Bizonyos vállalatoknál a rejtett felügyelet szolgál a munkavállalók teljesítményének értékelésére.

2. Milyen módszerekkel követik nyomon az alkalmazottakat??

A munkahelyi megfigyelés és a vezetékes megfigyelés segítségével a vállalatok figyelemmel kísérhetik a munkavállalók munkáját számítógépükön, az operációs rendszerek környezetében és a helyi hálózat szintjén. A megfigyelés módszerei a szervezetek méretétől és az informatikusok szakmai szintjétől függően eltérőek lehetnek. Mik ezek a módszerek és hogyan lehet őket azonosítani Windows környezetben?

A számítógép felhasználói tevékenységének normál nézete

A munkáltató által felhatalmazott személyek, akiket a munkavállalók felhatalmaztak a számítógépes feladataik elvégzésére, fizikailag ellenőrizhetik, ha maguk a munkavállalók sem tartózkodnak a munkahelyen. Ilyen célokra az ilyen személyek általában hozzáférnek a számítógép rendszergazdai fiókjához. Mit tudnak követni? Igen, csak a merevlemezen található fájlokat, a telepített programokat, az internetes tevékenységeket, az operációs rendszer eseménynaplóját stb. Lehet nyomon követni..

Hogyan lehet megérteni, hogy valaki az Ön távollétében mélyül-e a számítógépébe? Ez segít kideríteni az ingyenes hordozható segédprogramot, a TurnedOnTimesView alkalmazást. Információt nyújt a számítógép összes leállásáról, legyen az kikapcsolás, alvásba lépés vagy újraindítás egy hónapig. Az ablakában látni fogjuk a számítógép utolsó leállításának dátumát és időpontját. Nos, meg fogjuk érteni, kikapcsoltuk-e vagy sem..

Ráadásul rendkívül hasznos annak a szabálynak a beillesztése, hogy ne tároljon jelszavakat a böngészőben, a nap végén pedig kijelentkezhet fiókjaiból a közösségi hálózatokon, és ahol lehetséges, beállíthatja őket két tényezős hitelesítésre, megerősítve a hozzáférést a személyes telefonján..

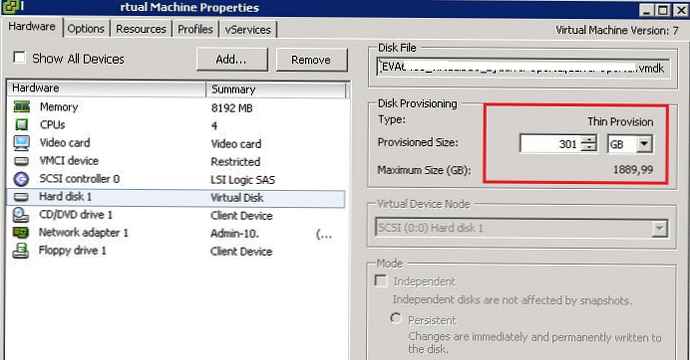

Távoli hozzáférés

Többé-kevésbé nagyvállalatokban általában van egy helyi hálózat, amelybe az összes munkagép be van építve. És a rendszergazdák kezelik ezt a hálózatot. Figyelemmel kísérik a hálózati és az internetes forgalmat, és távolról is csatlakozhatnak az alkalmazottak számítógépéhez. Időnként problémák megoldására saját kérésükre, néha a munkáltató útmutatására. A Windowsnak saját beépített eszközei vannak a távoli kapcsolattartáshoz a helyi hálózat ügyfélszámítógépeivel; az adminisztrátorok az RDP protokoll használatával csatlakozhatnak. Ide tartozik az árnyékkapcsolat mód használata - a kapcsolat megerősítése nélkül, a vezérlés megszakítása nélkül, és ennek megfelelően a felhasználó munkájának blokkolása. Használhatnak olyan harmadik féltől származó programokat is, mint például a TeamViewer vagy a Radmin, hogy távolról csatlakozzanak az interneten keresztül, és megvannak a saját sajátosságai..

A távoli elérésű szoftvert eredetileg nem az ügyfélszámítógépek rejtett megfigyelésére tervezték. Célja a távoli konfigurálás, a problémamegoldás, a vállalati kommunikáció stb. De ha van fent jele, akkor a rendszergazda számára nem lesz nehéz csatlakozni az asztalához, és videót nyomon követni, vagy akár videót rögzíteni arról, hogy mi történik a képernyőn.

Hogyan lehet megérteni, hogy egy rendszergazda fér hozzá az asztalához? Nos, ilyen kérdés lehet veled, ha új vagy a munkahelyén. A legegyszerűbb megoldás az, ha óvatosan, óvatosan kérdezi az alkalmazottakat erről. Vagy lépjen kapcsolatba a rendszer-szakemberrel néhány problémával kapcsolatban, hogy megtudja, távoli kapcsolatot létesít-e a probléma megoldása érdekében. Láthatja, hogy mely programok lógnak a tálcán. Megvizsgálhatja a rendszer tulajdonságait, függetlenül attól, hogy van-e engedélyezve a távoli kapcsolatokhoz, és mely felhasználók csatlakozhatnak az RDP-n keresztül.

Bár a távoli elérési mechanizmusok kezdetben nem felügyeleti eszközök, a rendszermérnökök elrejthetik vagy elfedhetik folyamataikat az ügyfélszámítógépeken, hogy az alkalmazottak ne tiltják le azokat. A távoli elérési mechanizmusok azonban a megfigyelés szempontjából nem hatékonyak, ehhez van egy speciális típusú szoftver - keyloggers a munkaadók számára.

billentyűzetfigyelők

A keylogging programokat kínáló cégek nem hivatalosan helyezhetik el ezeket a termékeket a teljes közönség számára, mivel a megfigyelés illegális, ezért szülői felügyeletnek vagy a munkaadók személyzeti ellenőrző eszközeinek hívják. Vagy pedig - alkalmazottak ellenőrzési és időkövetési rendszerei. De nem számít, mennyire politikailag korrektnek hívják őket, lényegében ők kulcsfontosságúak.

Mit tehet egy ilyen program? Sokat: • Az összes futó programot rögzítik, a tevékenységi statisztikákat megőrzik; • Javítsa meg az összes meglátogatott webhelyet, vezesse a tevékenységi statisztikákat, kövesse a keresési lekérdezéseket;

Az ilyen keylogger programok közül: Jetlogger, Kickidler, BitCop, CrocoTime, Disciplina, Mipko Employee Monitor, LanAgent.

Hogyan lehet megállapítani, hogy a munkáltató ilyen módon figyeli-e az Ön tevékenységét? A billentyűloggereket kifejezetten élesítik a szippantáshoz, mivel folyamataik nem jelennek meg a feladatkezelőben, telepítési mappáik rejtve vannak, nem találhatók az eltávolítási listában, és a saját felületükön törlik őket. Könnyebb hozzáértő módon csatlakozni a csapathoz, és bennfentes információkat szerezni erről (és nem csak). Még mindig létezik mód a vezetői reakció kiváltására, de nem javasolnám, hogy alkalmazza azt a gyakorlatban.

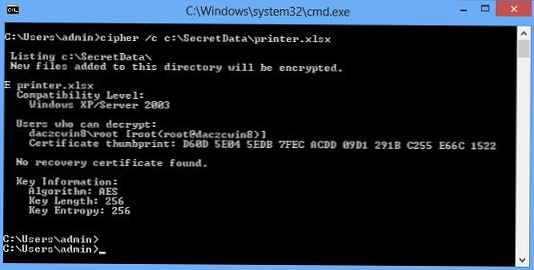

DLP rendszerek

Komoly szervezetek használják a DLP rendszereket - átfogó hálózati szoftvereket, hogy megakadályozzák az érzékeny információk szivárgását az interneten. A DLP rendszerek a vállalatok helyi hálózatán túlmutató forgalmat elemzik.

Komoly szervezetekben, amelyek kemény megközelítést alkalmaznak a belső információk védelme szempontjából, a kezdő alkalmazottak nem élhetnek mentor-öreg időzítő nélkül. Annak elkerülése érdekében, hogy kellemetlen helyzetbe kerüljünk, jobb, ha kollégáinkat megkérdezzük egy megfelelő környezetben egy nem kimondott vállalati politikáról - azokról az árnyalatokról, amelyeket a hivatalos bevezető eligazításon nem figyelmeztetnek..

Cikkcímkék: A tények elemzése és az érvelés