Alapértelmezés szerint adminisztrátori jogosultságokkal kell rendelkeznie a távoli számítógéphez történő kapcsolódáshoz a PowerShell (PowerShell Remoting) használatával. Ebben a cikkben megmutatjuk, hogy egy biztonsági csoport, a csoport házirendjének és a PoSh munkamenet leírójának megváltoztatásával hogyan biztosíthatunk csatlakozási jogokat a PowerShell Remoting (WinRM) segítségével a rendszergazdai jogok nélküli rendes felhasználók számára..

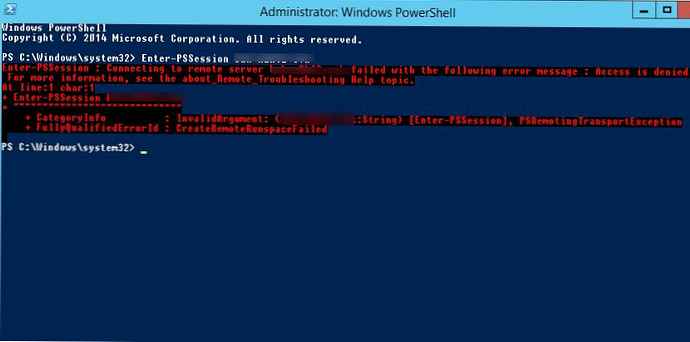

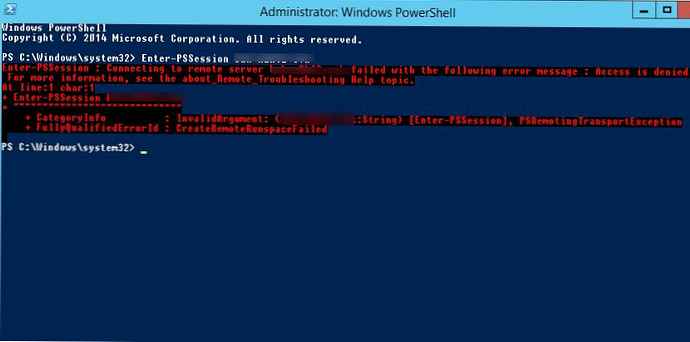

Amikor PowerShell munkamenetet próbál létrehozni egy távoli számítógéppel egy szokásos felhasználó (Enter-PSSession msk-server1) alatt, hozzáférési hiba jelenik meg:

Enter-PSSession: Az msk-server1 távoli szerverhez való csatlakozás a következő hibaüzenettel sikertelen: A hozzáférés megtagadva.

Tartalom:

- Távoli hozzáférés a WinRM és a Remote Management Users csoporthoz

- PowerShell munkamenet biztonsági leírás

- A Hyper-V Remote Management WinRM jogokat is igényel

Távoli hozzáférés a WinRM és a Remote Management Users csoporthoz

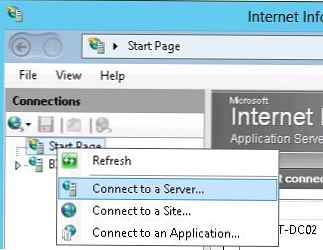

Ellenőrizze a PoSh munkamenet általános engedélyeit:

(Get-PSSessionConfiguration -Név Microsoft.PowerShell)

Mint láthatjuk, a következő beépített csoportok számára engedélyezett a hozzáférés:

- BUILTIN \ Administrators - AccessAllowed,

- BUILTIN \ Távoli menedzsment felhasználók - AccessAllowed

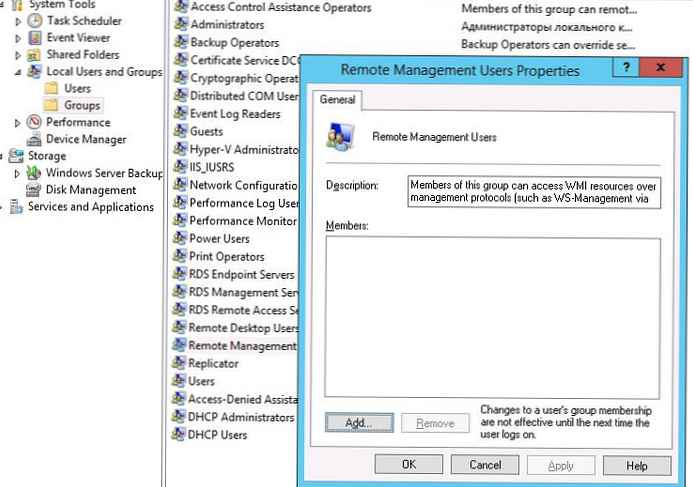

Így ahhoz, hogy a felhasználó távolról csatlakozhasson a WinRM-en keresztül, elegendő, ha tagja a beépített helyi biztonsági rendszergazdák csoportjának vagy távoli vezetés felhasználók (a rendszer létrehoz egy csoportot a PowerShell 4.0 verzióval kezdve, amely alapértelmezés szerint elérhető a Windows 8 / Windows Server 2012 vagy újabb verziókban). Ez a csoport a WMI-erőforrásokhoz is hozzáférést biztosít ellenőrző protokollok révén (például WS-Management)

A szükséges felhasználót a számítógépkezelő beépülő modulon keresztül be lehet vonni a csoportba:

vagy a következő paranccsal:

vagy a következő paranccsal:

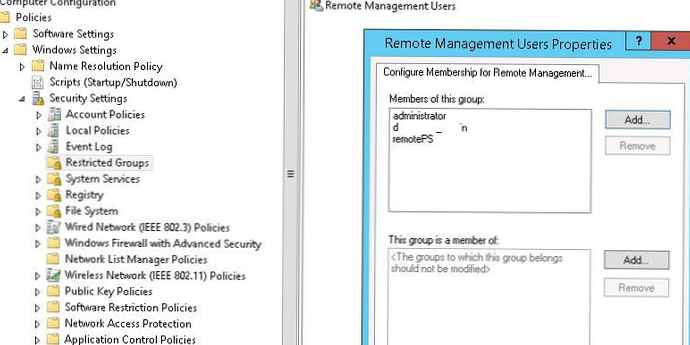

net localgroup "Remote Management Users" / add aapetrov2

Abban az esetben, ha ilyen hozzáférést sok számítógépen kell megadni, használhatja a csoportházirendet. Ehhez rendeljen hozzá GPO-t a szükséges számítógépekhez és a házirendhez Számítógép konfigurálása -> Windows beállítások -> Biztonsági beállítások -> Korlátozott csoportok új csoportokat adhat hozzáa Remote Management felhasználóknál és tegye bele azokat a fiókokat vagy csoportokat, amelyeknek hozzáférést kell biztosítani a WinRM-hez.

Miután a felhasználót beillesztették a Távoli menedzsment felhasználói csoportba, távoli PowerShell-munkamenetet hozhat létre az Enter-PSSession használatával, vagy parancsokat futtathat az Invoke-Command használatával. A munkamenet felhasználói jogait a gépen lévő jogai korlátozzák.

Miután a felhasználót beillesztették a Távoli menedzsment felhasználói csoportba, távoli PowerShell-munkamenetet hozhat létre az Enter-PSSession használatával, vagy parancsokat futtathat az Invoke-Command használatával. A munkamenet felhasználói jogait a gépen lévő jogai korlátozzák.

Ellenőrizze, hogy a távoli kapcsolat működik-e.

PowerShell munkamenet biztonsági leírás

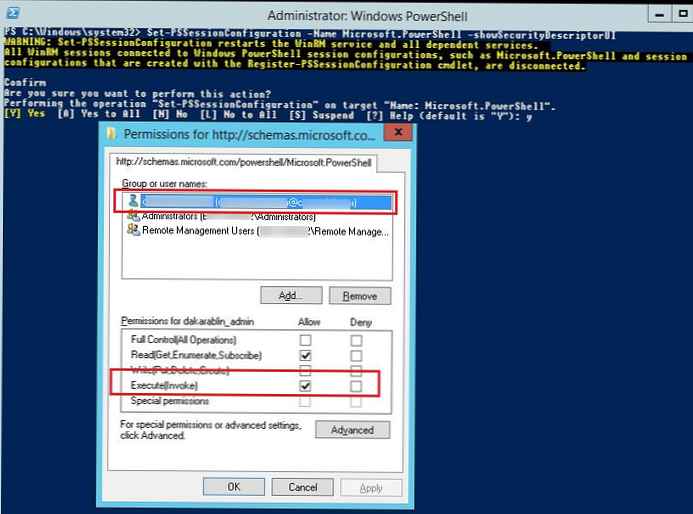

Egy másik módszer arra, hogy a felhasználónak gyorsan megadhassa a PowerShell Remoting használatának jogát anélkül, hogy beépítené a Remote Management Users helyi biztonsági csoportjába, a jelenlegi Microsoft.PowerShell munkamenet biztonsági leírásának módosítása a helyi számítógépen. Ez a módszer lehetővé teszi, hogy ideiglenesen (a következő újraindításig) gyorsan megadhassa az egyes felhasználók számára a távoli kapcsolat létesítésének jogát a PowerShell segítségével.

A következő parancs megnyitja az aktuális engedélyek listáját:

Set-PSSessionConfiguration -Név Microsoft.PowerShell -showSecurityDescriptorUI

Ebben a párbeszédpanelen fel kell vennie egy felhasználót vagy csoportot, és meg kell adnia neki jogokat Végrehajtás (Invoke).

A módosítások mentése után a rendszer megerősítést kér a WinRM szolgáltatás újraindításához.

A módosítások mentése után a rendszer megerősítést kér a WinRM szolgáltatás újraindításához.

Abban az esetben, ha automatikusan meg kell változtatnia a biztonsági leírót (GUI nélkül), először manuálisan kell elvégeznie a módosításokat, majd SDDL formátumban be kell szereznie a jelenlegi hozzáférési leírást..

(Get-PSSessionConfiguration -Név "Microsoft.PowerShell".) SecurityDescriptorSDDL

Példánkban a parancs egy fogantyút adott vissza

O: NSG: BAD: P (A ;; GA;;; BA) (A ;; GXGR ;;; S-1-5-21-2373142251-3438396318-2932294317-23761992) (A ;; GA ;; RM ) S: P (AU; FA; GA ;;; WD) (AU; SA; GXGW ;;; WD) Akkor ezt az SDDL sort felhasználhatja a PowerShell elérésére más kiszolgálón..

Akkor ezt az SDDL sort felhasználhatja a PowerShell elérésére más kiszolgálón..

$ SDDL = “O: NSG: BAD: P (A;; GA ;; BA) (A ;; GXGR ;;; S-1-5-21-2373142251-3438396318-2932294317-23761992) (A ;; GA ;;; RM) S: P (AU; FA; GA ;;; WD) (AU; SA; GXGW ;;; WD) ”Set-PSSessionConfiguration -Név Microsoft.PowerShell -SecurityDescriptorSddl $ SDDL

A Hyper-V Remote Management WinRM jogokat is igényel

A Windows 10 / Windows Server 2016 rendszerben a PowerShell Remoting protokollt használták a Hyper-V kezelővel történő távoli kapcsolódáshoz a Hyper-V szerverhez. Így alapértelmezés szerint a távoli nem rendszergazdai felhasználók nem tudják kezelni a Hyper-V szervert, még akkor sem, ha a Hyper-V engedéllyel rendelkeznek..

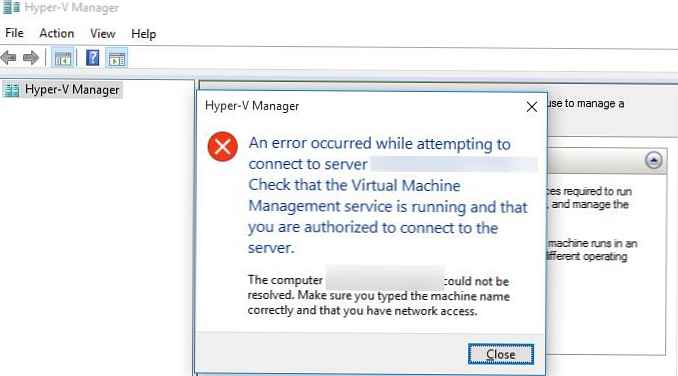

Ha egy Hyper-V szerverhez próbál csatlakozni egy Windows 10 számítógépről egy hétköznapi felhasználó alatt, hiba jelenik meg.

Hiba történt a „kiszolgáló1” kiszolgálóra való csatlakozáskor. Ellenőrizze, hogy a Virtuálisgépkezelő szolgáltatás fut-e, és hogy jogosult-e a kiszolgálóra való csatlakozáshoz.

A konzollal való távoli kapcsolat engedélyezéséhez csak ugyanúgy vegye fel a Hyper-V felhasználót a helyi távoli kezelő felhasználók csoportjába..