Csoportházirend-beállítások (GPP) - a Windows csoportházirend-technológia erőteljes kiterjesztése, amely egyszerűsíti a számítógépes flotta létrehozásának és kezelésének munkáját, és egyfajta helyettesíti a GPO-ban található szkripteket. A GPP egyik jellemzője a helyi és szolgáltatási fiókok jelszavak kezelésének képessége, amelyet sok adminisztrátor használ, akik még nem is tudják a technológia bizonytalanságát. Ebben a cikkben arról fogunk beszélni, hogy miért nem szabad használni a Csoportházirend-beállítások jelszókezelési funkcióit..

A csoportházirend-preferenciákban 5 különböző irányelv található, amelyek lehetővé teszik a felhasználói / rendszergazdai jelszó beállítását.

- Helyi számlák (Helyi felhasználók és csoportok) - a GPP használatával az adminisztrátor létrehozhatja / megváltoztathatja a helyi fiókot és beállíthatja a jelszavát (gyakran ezt a házirendet használják a helyi rendszergazdai jelszó megváltoztatására a szervezet összes PC-jén).

- Hálózati meghajtók (Drive Maps) - A GPP lehetővé teszi egy adott felhasználónévvel és jelszóval rendelkező hálózati meghajtó csatlakoztatását (cseréjét) a felhasználóhoz

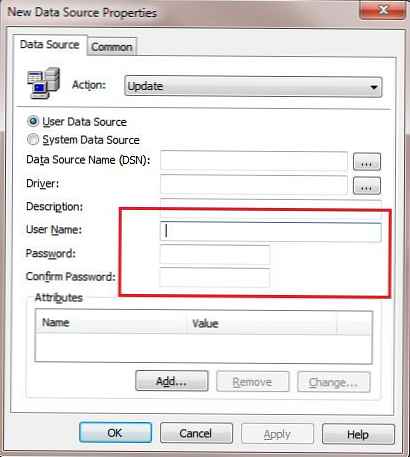

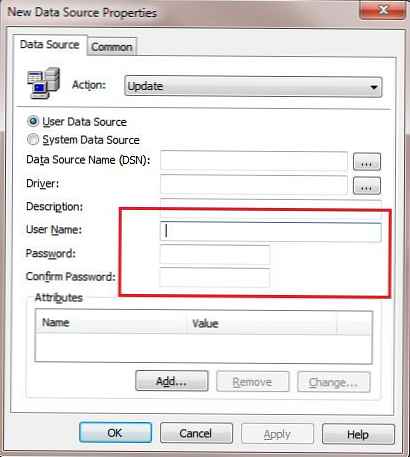

- Adatforrások (Adatforrások) - adatforrás létrehozásakor beállíthatja annak a fióknak a felhasználónevét és jelszavát, amely alatt a kapcsolat létrejön.

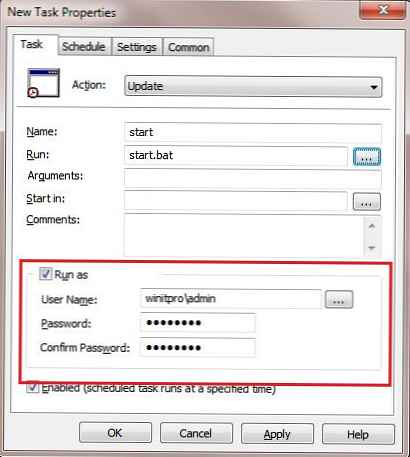

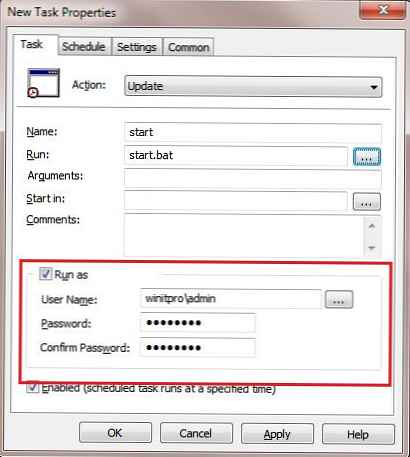

- Ütemező feladatok A windows (Ütemezett feladatok) - az ütemező feladatok egy adott felhasználótól futtathatók

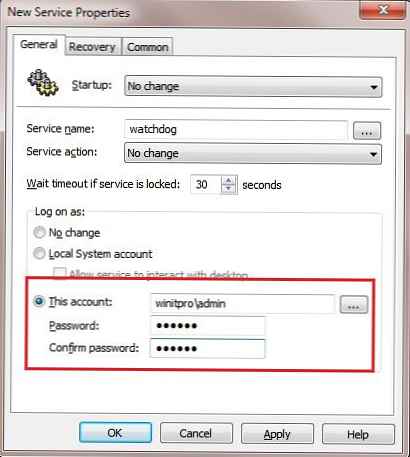

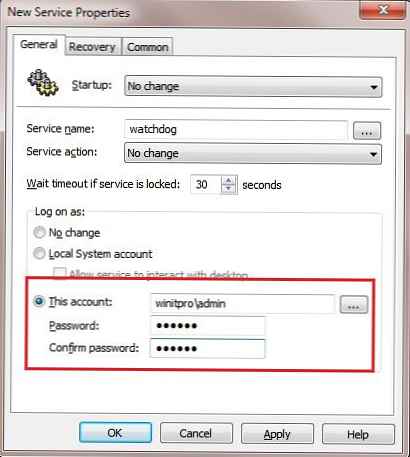

- szolgáltatások (Szolgáltatások) - A GPP lehetővé teszi a fiók és annak jelszavának megadását, amelytől az adott szolgáltatás elindul (a Helyi rendszer tanult fiókja helyett).

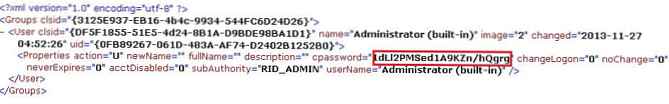

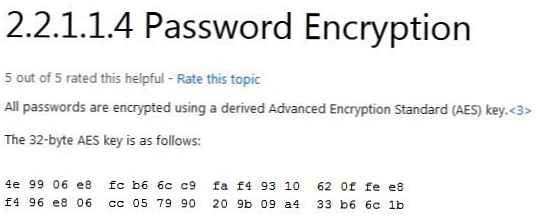

Miután az adminisztrátor elmentette a jelszót a fenti GPP-házirendek bármelyikébe, a megfelelő GPO könyvtárban tárolja egy speciális XML fájlban, majd a tartományvezérlőkön tárolja a SYSVOL mappában. Az XML fájlban található jelszót titkosított formában tárolják, azonban az AES 32 rendkívül instabil szimmetrikus algoritmust használják a jelszó titkosításához / visszafejtéséhez (még a Microsoft is ezt megjegyzi).

Tegyük fel, hogy a rendszergazda a GPP-t használja annak a házirendnek a konfigurálásához, amely megváltoztatja a helyi rendszergazdai jelszót az összes számítógépen. Ebben az esetben a rendszer a titkosított jelszót a csoport.xml fájl GPO könyvtárába menti. Nézzük meg ennek a fájlnak a tartalmát (a példánkban szereplő fájl a \\ winitpro.ru \ SYSVOL \ winitpro.ru \ házirendek \ POLICY_ID \ gép \ beállítások \ csoportok könyvtárban található):

Fontos. A GPO-ban tárolt fájlokhoz a domain összes felhatalmazott felhasználója hozzáférhet. Ez azt jelenti, hogy titkosított formában tekintheti meg a jelszót bármilyen a felhasználó.

A titkosított jelszót a CPASSWORD mező értéke tartalmazza. A legérdekesebb dolog az, hogy maga a Microsoft az MSDN-en közzétette a nyilvános 32 bites AES kulcsban a jelszó titkosítását (http://msdn.microsoft.com/en-us/library/2c15cbf0-f086-4c74-8b70-1f2fa45dd4be. aspx # endNote2)

Ennek megfelelően semmi sem akadályozza a szakembert abban, hogy olyan szkriptet írjon, amely lehetővé teszi az XML fájlban tárolt jelszó értékének visszafejtését (az AES algoritmus szimmetrikus, és ha van titkosítási kulcsa, akkor könnyen megszerezheti a forrás szövegét).

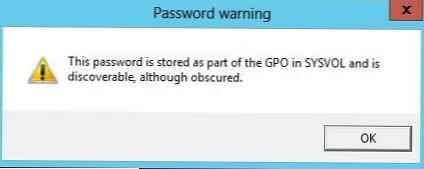

megjegyzés. A GPP-ben tárolt jelszó visszafejtését lehetővé tevő szkript itt érhető el: Get-GPPPassword. Természetesen ezt a forgatókönyvet tájékoztatási célokra küldjük el, és semmiképpen sem szabad önző célokra felhasználni.A Windows Server 2012 / Windows Server 2012 R2 rendszerben a Microsft fejlesztői figyelmeztetést fűztek a jelszavak ezen formában történő tárolásának bizonytalanságához. Amikor megpróbál jelszót megadni a GPP-n keresztül, megjelenik egy figyelmeztető ablak:

Ezt a jelszót a GPO részeként tárolja a SYSOL-ban, és felfedezhető, bár rejtett.

Fontos megjegyezni azt a tényt, hogy a MetaSploit rendelkezik egy modullal a GPP-ben 2012 óta tárolt jelszavak fogadására és visszafejtésére. Ez azt jelenti, hogy a támadók szinte automatikusan felismerhetik ezt a támadási vektort..

Nos, a jövőben a csoportházirend-preferenciákat fogja használni a jelszókezeléshez.?

tanács. A Microsoft LAPS megoldást kínál a helyi rendszergazdai jelszavak kezelésére. Tudjon meg többet erről az MS LAPS cikkben - Jelszavak kezelése a tartományi rendszergazdák számára