Ha nem tudja megnyitni a hálózati mappákat más hálózati eszközökön (NAS, Samba Linux szerver) vagy a Windows régebbi verzióival rendelkező számítógépeken (Windows 7 / XP / 2003) a Windows 10 rendszeren, akkor valószínűleg a probléma az, hogy a Windows új verziója 10 letiltott támogatás az SMB protokoll elavult és nem biztonságos verzióira (a Windowsban a megosztott hálózati mappák és fájlok elérésére használják). Tehát a Windows 10 1709-től kezdve az SMBv1 protokollt és az SMBv2 protokollon keresztüli névtelen (vendég) hozzáférést a hálózati mappákhoz letiltottuk.

A Microsoft szisztematikusan letiltja az SMB protokoll régi és nem biztonságos verzióit a Windows összes legújabb verziójában. A Windows 10 1709-es és a Windows Server 2019-től (mind a Datacenter, mind a Standard kiadásban) kezdve az SMBv1 protokollt alapértelmezés szerint letiltja az operációs rendszer (emlékezzen a WannaCry ransomware támadásra, amelyet az SMBv1 lyukon keresztül hajtottak végre)..A meghozandó konkrét intézkedések attól a hibától függnek, amely a Windows 10 rendszerben jelenik meg a megosztott mappa elérésekor, valamint a távoli SMB-kiszolgáló beállításaitól, amelyen a megosztott mappákat tárolják..

Tartalom:

- A vendég mappához nem férhet hozzá hitelesítés nélkül

- A rendszernek SMB2-t vagy újabbat kell használnia.

A vendég mappához nem férhet hozzá hitelesítés nélkül

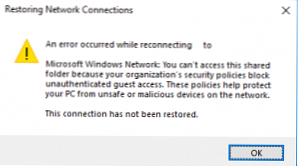

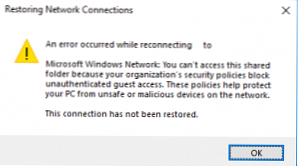

A Windows 10 1709 (Fall Creators Update) Enterprise and Education verziójától kezdve a felhasználók panaszkodnak, hogy amikor közeli számítógépen hálózati mappát próbálnak megnyitni, hiba jelentkezett:

Nem érheti el ezt a megosztott mappát, mert a szervezet biztonsági politikája hitelesítés nélkül blokkolja a vendég hozzáférését. Ezek az irányelvek elősegítik a számítógép védelmét a hálózat nem biztonságos vagy rosszindulatú eszközeitől..

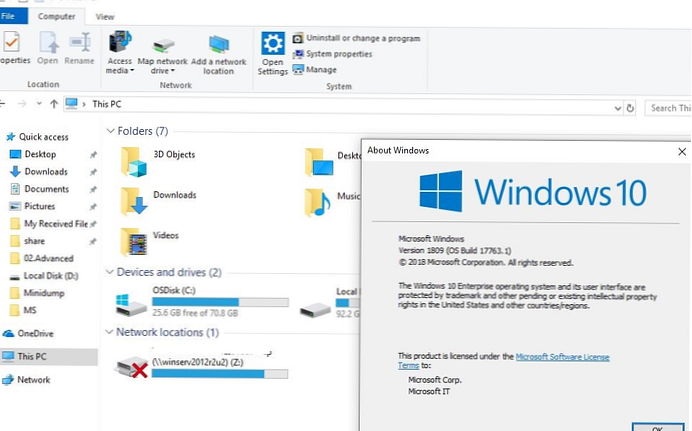

Hiba történt az Y: újracsatlakozásánál a \\ nas1 \ share Microsoft Windows Network hálózathoz: Nem érheti el ezt a megosztott mappát, mert a szervezet biztonsági politikája blokkolja a hitelesítetlen vendéghozzáférést. Ezek az irányelvek segítenek megvédeni számítógépét a hálózat nem biztonságos vagy rosszindulatú eszközeitől.

Ráadásul a többi számítógépen, amelyen a Windows 8.1 / 7 régi verziója van, vagy a 1709-es verziójú Windows 10 rendszeren, ugyanazok a hálózati könyvtárak normál módon nyílnak meg. Ez a probléma annak oka, hogy a Windows 10 modern verzióiban (kezdve 1709-rel) alapértelmezés szerint tiltja a hálózati mappákhoz a hálózati mappákhoz a vendégfiók alatt az SMBv2 protokollt (és alább) használatát. A vendég (névtelen) hozzáférés azt jelenti, hogy hitelesítés nélkül hozzáférünk egy hálózati mappához. Amikor vendégfiók alatt fér hozzá az SMBv1 / v2 protokollhoz, a forgalomvédelmi módszereket, például az SMB aláírást és a titkosítást, nem alkalmazzák, ami a munkamenetét sebezhetővé teszi a MiTM (közép-ember) támadásokra..

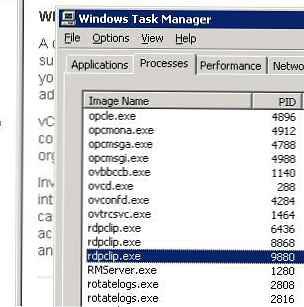

Amikor egy vendég alatt egy hálózati mappát próbál megnyitni az SMB2 protokoll használatával, hiba kerül rögzítésre az SMB kliens naplójában (Microsoft-Windows-SMBClient):

Forrás: Microsoft-Windows-SMBClient eseményazonosító: 31017 A nem biztonságos vendég bejelentkezést elutasította.

A legtöbb esetben ez a probléma akkor fordulhat elő, amikor a NAS régebbi verzióit használja (általában a konfiguráció megkönnyítése érdekében ide tartoznak a vendég hozzáférés), vagy amikor a Windows 7/2008 R2 vagy a Windows XP / 2003 régebbi verzióinak hálózati mappáit érinti anonim (vendég) hozzáféréssel konfigurálva (lásd a támogatott SMB-verziók táblázatát a Windows különböző verzióiban).

Ebben az esetben a Microsoft javasolja a hálózati mappákat terjesztő távoli számítógép vagy NAS-eszköz beállításainak megváltoztatását. Célszerű a hálózati erőforrást SMBv3 módra váltani. És ha csak az SMBv2 protokollt támogatja, akkor konfigurálja a hozzáférést hitelesítéssel. Ez a legjobb és legbiztonságosabb módszer a probléma megoldására..

A hálózati mappákat tároló készüléktől függően le kell tiltania a vendég hozzáférést azokon.

- NAS eszköz - tiltsa le a vendég hozzáférést a NAS-eszköz beállításainál (típustól függően);

- Samba szerver Linuxon - ha SMB könyvtárat terjeszt Linuxgal, akkor hozzá kell adnia a sort az smb.conf konfigurációs fájl [globális] szakaszához:

térkép vendég = soha

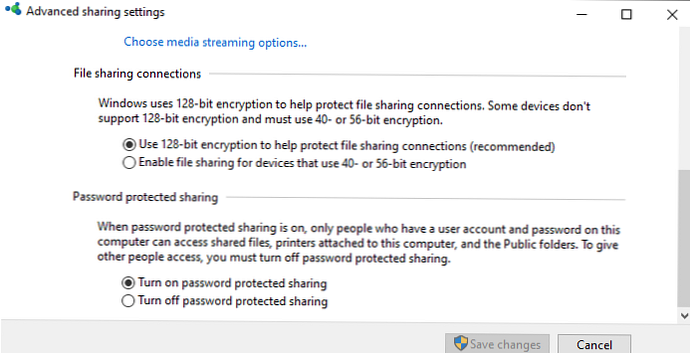

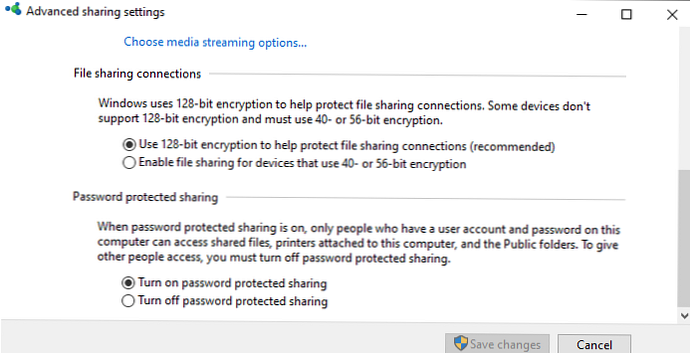

És tiltsa le a névtelen hozzáférést a hálózati mappa leírását tartalmazó részben:vendég rendben = nem - Ablakokban A hálózati mappák és nyomtatók megosztását jelszóvédelemmel engedélyezheti a Vezérlőpult \ Minden vezérlőpult elem \ Hálózati és megosztási központ \ Speciális megosztási beállítások szakaszban. A „Jelszóval védett megosztás” szakaszban lévő összes hálózat esetében módosítsa az értéket „Jelszó megosztás engedélyezése”(Kapcsolja be a jelszóval védett megosztást). Ebben az esetben a mappák névtelen (vendég) hozzáférése le lesz tiltva, és helyi felhasználókat kell létrehoznia, hozzáférést biztosítania kell a hálózati mappákhoz és nyomtatókhoz, és ezekkel a fiókokkal kell kapcsolódnia a számítógép megosztott mappáihoz..

Másik lehetőség van - megváltoztathatja az SMB-kliens beállításait, és lehetővé teszi a hálózati mappákhoz való hozzáférést a vendégfiók alatt.

Ezt a módszert csak ideiglenesként (!!!) kell használni, mert A mappákhoz való hozzáférés hitelesítés nélkül jelentősen csökkenti az adatok biztonsági szintjét.A vendég számítógépes hozzáférésének engedélyezéséhez nyissa meg a Csoportházirend-szerkesztőt (gpedit.msc), és lépjen a következőre: Számítógép konfigurációja -> Felügyeleti sablonok -> Hálózat -> Lanman munkaállomás (Számítógép konfigurálása -> Felügyeleti sablonok -> Hálózat -> Lanman munkaállomás). Házirend engedélyezése Engedélyezze a nem biztonságos vendég bejelentkezéseket.

A Windows 10 Home alkalmazásban, amelyben nincs helyi GPO-szerkesztő, hasonló változtatásokat végezhet a beállításjegyzék-szerkesztőben kézzel:

HKLM \ SYSTEM \ CurrentControlSet \ Services \ LanmanWorkstation \ Paraméterek “AllowInsecureGuestAuth” = dword: 1

Vagy ezzel a paranccsal:

reg add HKLM \ SYSTEM \ CurrentControlSet \ Services \ LanmanWorkstation \ Parameters / v AllowInsecureGuestAuth / t reg_dword / d 00000001 / f

A rendszernek SMB2-t vagy újabbat kell használnia.

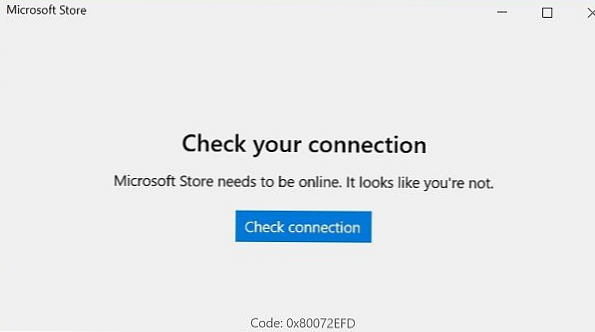

Egy másik lehetséges probléma a hálózati mappához a Windows 10-ből való hozzáféréskor csak az SMBv1 protokoll szerveroldali támogatása. mert Az SMBv1 kliens alapértelmezés szerint le van tiltva a Windows 10 1709 rendszeren, amikor megpróbálja megnyitni a labdát, hibaüzenetet kaphat:

Nem csatlakozhat a megosztott mappához, mert az nem biztonságos. Ez a megosztott mappa az elavult SMB1 protokollt használja, amely nem biztonságos, és támadás veszélyét fenyegeti a rendszerén. A rendszernek SMB2-t vagy újabbat kell használnia..

Nem csatlakozhat a fájlmegosztáshoz, mert nem biztonságos. Ehhez a megosztáshoz szükség van az elavult SMB1 protokollra, amely nem biztonságos, és támadásnak teheti ki a rendszerét. A rendszeréhez SMB2 vagy újabb szükséges.

Ebben az esetben a szomszédos SMB-eszközök nem jelennek meg hálózati környezetben, és 0x80070035 számú hiba jelenhet meg, amikor egy utat nyit meg az UNC-n keresztül.

Ie A hibaüzenet egyértelműen azt mutatja, hogy a hálózati mappa csak az SMBv1 hozzáférési protokollt támogatja. Ebben az esetben meg kell próbálnia újrakonfigurálni a távoli SMB-készüléket legalább az SMBv2 támogatására (a helyes és biztonságos módszer).

Ha a Samba hálózati mappákat terjeszt Linuxon, akkor az smb.conf fájlban meghatározhatja az SMB minimálisan támogatott verzióját:

[globális] szerver min protokoll = SMB2_10 kliens maximális protokoll = SMB3 kliens min protokoll = SMB2_10 titkosítási jelszavak = igaz korlátozás névtelen = 2

Windows 7 / Windows Server 2008 R2 rendszeren letilthatja az SMBv1-et, és így engedélyezheti az SMBv2-t:Set-ItemProperty -Path "HKLM: \ SYSTEM \ CurrentControlSet \ Services \ LanmanServer \ Parameters" SMB1 -Type DWORD -Érték 0 -Force

Set-ItemProperty -Path "HKLM: \ SYSTEM \ CurrentControlSet \ Services \ LanmanServer \ Parameters" SMB2 -Type DWORD -Érték 1 -Force

A Windows 8.1 rendszerben tiltsa le az SMBv1, engedélyezze az SMBv2 és SMBv3 programokat, és ellenőrizze, hogy a hálózati kapcsolathoz privát vagy domain profilt használtak:

Disable-WindowsOptionalFeature -Online -FeatureName "SMB1Protocol"

Set-SmbServerConfiguration -EnableSMB2Protocol $ true

Ha hálózati eszköze (NAS, Windows XP, Windows Server 2003) csak az SMB1 protokollt támogatja, a Windows 10 rendszerben engedélyezheti az SMB1Protocol-Client külön összetevőt. De ez nem ajánlott.!!!

Indítsa el a PowerShell konzolt, és ellenőrizze, hogy az SMB1Protocol-Client le van-e tiltva (Állapot: letiltva):

Get-WindowsOptionalFeature -Online -FeatureName SMB1Protocol-Client

Az SMBv1 protokoll támogatásának engedélyezése (újraindítás szükséges):

Engedélyezés - WindowsOptionalFeature -Online -FeatureName SMB1Protocol-Client

A menüből engedélyezheti / letilthatja a Windows 10 további összetevőit (beleértve az SMBv1-et is) optionalfeatures.exe-> SMB 1.0 / CIFS fájlmegosztási támogatás

Windows 10 1709 vagy újabb verzió esetén az SMBv1 kliens automatikusan törlődik, ha azt 15 napnál hosszabb ideig nem használták (az SMB 1.0 / CIFS automatikus eltávolító összetevő felelős ezért).

Ebben a példában csak az SMBv1 klienst engedélyeztem. Ne engedélyezze az SMB1Protocol-Server összetevőt, ha a számítógépet a régi ügyfelek nem használják szerverként nyilvános mappák tárolására.Az SMBv1 kliens telepítése után probléma nélkül csatlakoznia kell a hálózati mappához vagy a nyomtatóhoz. Meg kell azonban értenie, hogy ennek a megoldásnak a használata nem ajánlott, mert veszélyezteti a rendszerét.