A múlt héten részleteket fedeztek fel az Intel, az ARM és az AMD processzorok főbb hardver sérülékenységeiről. Ezen biztonsági rések megvalósítása lehetővé teszi a rendszerhez helyi hozzáféréssel rendelkező támadó hozzáférését az adatok olvasásához a rendszermag privilegizált memóriájából. Mindkét feltárt sebezhetőség megtalálható az utasítások spekulatív végrehajtásának processzor technológiájában, amely lehetővé teszi a modern processzoroknak, hogy "megjósolják", mely utasításokat kell végrehajtani a jövőben, ami a rendszer teljesítményének általános növekedéséhez vezet.

Tartalom:

- Az olvadás veszélyének megértése

- Alapvető spektrum-biztonsági rési információk

- Hogyan ellenőrizhető a rendszer sebezhetősége

- Firmware frissítés

- A Windows biztonsági frissítései az oltás és a látvány sérülékenységei elleni védelem érdekében

- Mi a teendő, ha a javítás nincs telepítve?

- A rendszer teljesítményének romlása az Meltdown és a Spectre biztonsági frissítéseinek telepítése után

Az olvadás veszélyének megértése

sebezhetőség Meltdown (CVE-2017-5754) csak az Intel és az ARM processzorokat érinti (az AMD processzorokat nem érinti).

A Meltdown sebezhetőség megvalósítása lehetővé teszi a leválasztást a felhasználói alkalmazások és az operációs rendszermag között. A támadó hozzáférhet az operációs rendszermag által feldolgozott védett adatokhoz. Ez a sérülékenység szinte az összes, az elmúlt 13 évben kiadott processzormodellet érinti (az Intel Itanium és az Intel Atom processzorok kivételével, 2013 előtt).

Alapvető spektrum-biztonsági rési információk

sebezhetőség kísértet (CVE-2017-5753 és CVE-2017-5715). Ez a sebezhetőség mind az Intel processzorain, mind ARM, mind AMD esetén megtalálható. Az egyik program biztonsági résének végrehajtásakor hozzáférhet egy másik program vagy szolgáltatás memóriájához (jelszavak, személyes adatok ellopása stb.). A Támadás a Spectre sebezhetőség általi végrehajtása sokkal nehezebb, mint a Meltdown révén történő végrehajtás, de ennek megfelelően nehezebb megvédeni..

Hogyan ellenőrizhető a rendszer sebezhetősége

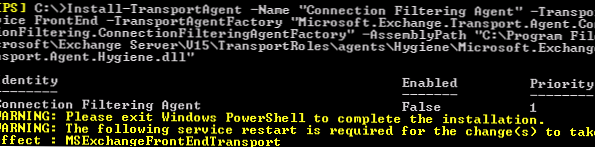

A Microsoft kiadott egy speciális Powershell modult SpeculationControl a processzor sérülékenységének tesztelésére a rendszerben (ellenőrzi mind a BIOS / firmware frissítés, mind a Windows javítását).

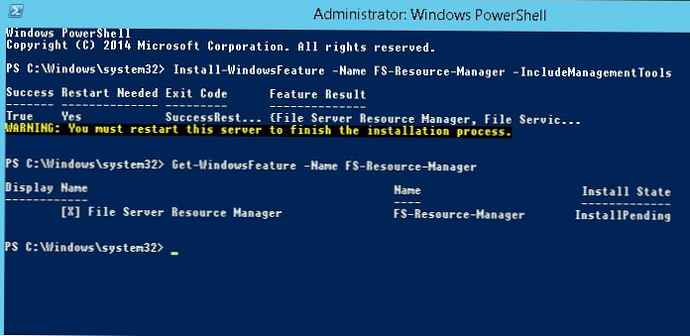

A SpeculationControl modul a Powershell galéria csomagkezelőjén keresztül telepíthető:

Mentés-modul -Név SpeculationControl -Path c: \ tmp \ SpeculationControl

Telepítési modul - Név SpeculationControl

Vagy töltse le zip-archívumként a TechNet-ből.

$ SaveExecutionPolicy = Get-ExecutionPolicy

Set-ExecutionPolicy RemoteSigned -Scope Currentuser

Import-modul. \ SpeculationControl.psd1

Get-SpeculationControlSettings

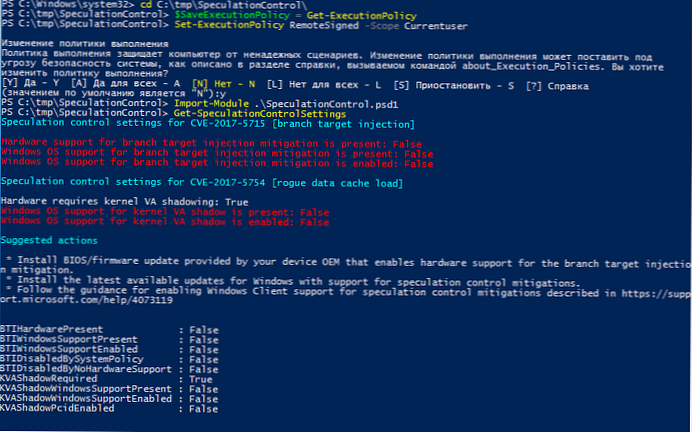

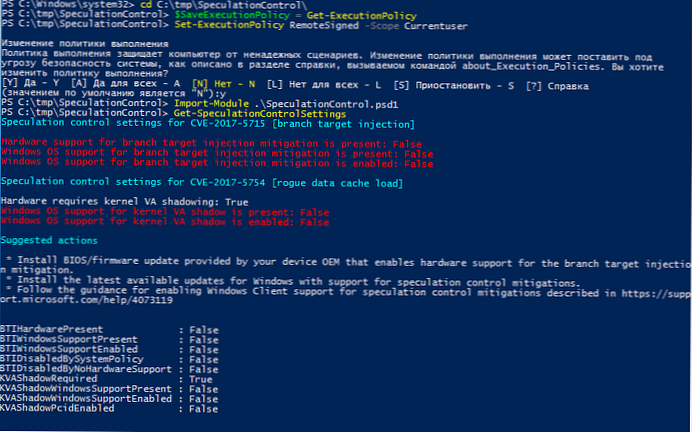

Az én esetemben a modul a következő adatokat adta vissza:

A CVE-2017-5715 spekuláció-vezérlési beállításaiA fióktelep befecskendezésének enyhítéséhez hardvertámogatás létezik: Hamis

A Windows operációs rendszer támogatja az ágcélú injekció enyhítését: Hamis

A Windows operációs rendszer támogatja a fióktelep-befecskendezés enyhítését: hamis

A CVE-2017-5754 spekulációvezérlő beállításai [szélhámos adat-gyorsítótár betöltése]

A hardverhez a kernel VA árnyékolása szükséges: Igaz

A rendszermag VA árnyékában a Windows operációs rendszer támogatja: hamis

A Windows rendszermag VA árnyékának támogatása engedélyezve van: False

Javasolt intézkedések

* Telepítse az eszköz gyártója által biztosított BIOS / firmware frissítést, amely lehetővé teszi a fióktelep-befecskendezés enyhítésének hardveres támogatását.

* Telepítse a Windows legfrissebb elérhető frissítéseit a spekuláció-szabályozás enyhítésének támogatásával.

* Kövesse a https://support.microsoft.com/help/4073119 oldalon ismertetett, a spekulációkontroll enyhítésére vonatkozó Windows ügyfél-támogatás engedélyezésének útmutatásait.

BTIHardwarePresent: hamis

BTIWindowsSupportPresent: Hamis

BTIWindowsSupportEnabled: hamis

BTIDisabledBySystemPolicy: Hamis

BTIDisabledByNoHardwareSupport: Hamis

KVAShadowRequired: Igaz

KVAShadowWindowsSupportPresent: Hamis

KVAShadowWindowsSupportEnabled: hamis

KVAShadowPcidEnabled: hamis

Mint láthatja, ebben az esetben a számítógép sebezhető mind a Meltdown (CVE-2017-5754), mind a Specter (CVE-2017-5715) szempontjából. Nincs hardver firmware frissítés vagy javítás a Windows rendszerhez.

Ne felejtse el visszaállítani a végrehajtási irányelvet az eredetihez:Set-ExecutionPolicy $ SaveExecutionPolicy -Scope Currentuser

Firmware frissítés

mert a probléma hardverrel kapcsolatos, mindenekelőtt ellenőriznie kell a gyártó webhelyét a rendszer BIOS / firmware frissítésében. Ha még nem létezik ilyen firmware, akkor legalább olyan biztonsági frissítéseket kell telepítenie, amelyek operációs rendszer szintjén blokkolják a hozzáférést mások memóriájához.

A Windows biztonsági frissítései az oltás és a látvány sérülékenységei elleni védelem érdekében

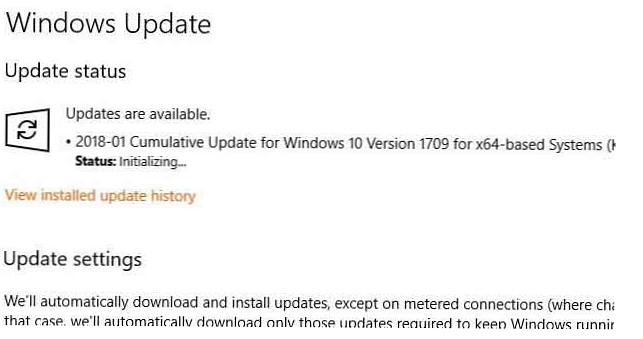

A Microsoft gyorsan közzétette olyan biztonsági frissítéseket, amelyek megvédik a Windows operációs rendszert a támadások megvalósításától a Meltdown és a Spectre sebezhetőségek révén.

A frissítéseket mind a Windows 10, mind a Windows 7 / Windows Server 2008 R2 (KB4056897) és a Windows 8.1 / Windows Server 2012 R2 (KB4056898) kiadták..

A frissítéseket automatikusan telepíteni kell a számítógépre a Windows Update / WSUS segítségével.

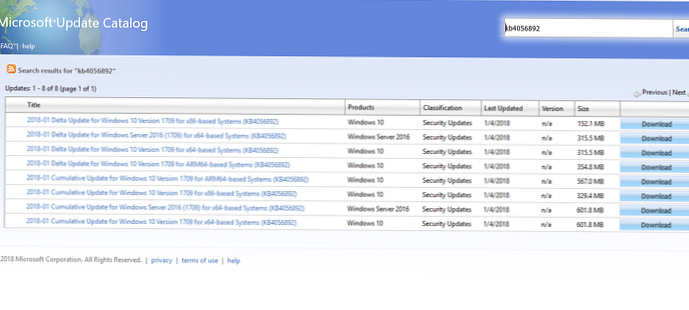

A frissítés kézi letöltéséhez és telepítéséhez használhatja a következő linkeket a Windows Update katalógushoz.

- Windows 10 1507 - KB4056893 - https://www.catalog.update.microsoft.com/Search.aspx?q=kb4056893

- Windows 10 1511 - KB4056888 - https://www.catalog.update.microsoft.com/Search.aspx?q=kb4056888

- Windows 10 1607 - KB4056890 - https://www.catalog.update.microsoft.com/Search.aspx?q=kb4056890

- Windows 10 1703 - KB4056891 - https://www.catalog.update.microsoft.com/Search.aspx?q=kb4056891

- Windows 10 1709 - KB4056892 - https://www.catalog.update.microsoft.com/Search.aspx?q=kb4056892

- Windows 8.1 x86 / x64 és Windows Server 2012 R2 (KB4056898): https://www.catalog.update.microsoft.com/Search.aspx?q=KB4056898

- Windows 7 SP1 x86 / x64, Windows Server 2008 R2 és a Windows Embedded Standard 7 (KB4056897): https://www.catalog.update.microsoft.com/Search.aspx?q=KB4056897

Mi a teendő, ha a javítás nincs telepítve?

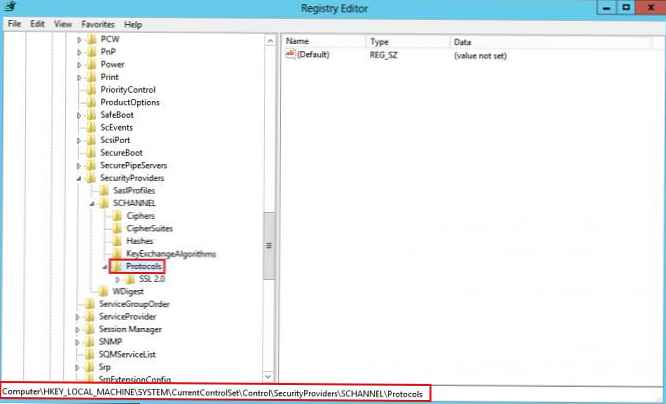

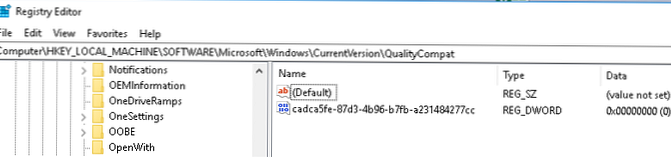

Egyes harmadik féltől származó antivírusok blokkolhatják a frissítések telepítését, amelyek lefedik a Meltdown és a Spectre sebezhetőségeket. Ebben az esetben a regisztrációs ágban ajánlott HKLM \ SZOFTVER \ Microsoft \ Windows \ CurrentVersion \ QualityCompat keresse meg a kulcsot cadca5fe-87d3-4b96-b7fb-a231484277cc, változtassa meg értékét 0 és indítsa újra a számítógépet.

reg hozzá: “HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ QualityCompat” / v cadca5fe-87d3-4b96-b7fb-a231484277cc / t REG_DWORD / d 0 / f

Indítás után újra kell telepítenie a frissítést.

Van információ arról is, hogy egyes antivírusok nem kompatibilisek ezekkel a frissítésekkel, mert a rendszermag memóriájához hasonló módon férnek hozzá, mint a Meltdown.

Ha a frissítés nem települ hibával 0x80070643, győződjön meg arról, hogy a javítás már telepítve van, vagy a javítás verziója nem egyezik az operációs rendszer verziójával.

Bizonyos esetekben, amikor a KB4056894 frissítést telepíti a Windows 7 rendszerre, a rendszer újraindítás után összeomlik a BSOD-ban hibával 0x000000c4 és leáll. Ebben az esetben a frissítés csak a rendszerindító / helyreállító lemezen történő eltávolítása segít (hasonlóan a cikkhez).

dir d:dism / image: d: \ / eltávolítása-csomagolás/csomagnév: csomagolás_for_RollupFix ~31bf3856ad364e35~amd64 ~ ~ 7601.24002.1.4 / norestart

A rendszer teljesítményének romlása az Meltdown és a Spectre biztonsági frissítéseinek telepítése után

A rendelkezésre álló információk szerint ezek a Windows frissítések a processzor verziójától és a használt szoftvertől függően 5-30% -kal csökkentik a rendszer teljes teljesítményét. Megfigyelhető a CPU hőmérsékletének emelkedése is. Ennek oka az a tény, hogy a Windows kernel működési sémája a memóriával jelentősen megváltozik. Így a hívások lelassulnak a jogosultsági szint változásával - a rendszerhívásoknak ezen túlmenően egy másik oldaltáblára kell váltaniuk, amely leírja az operációs rendszermag összes memóriáját.

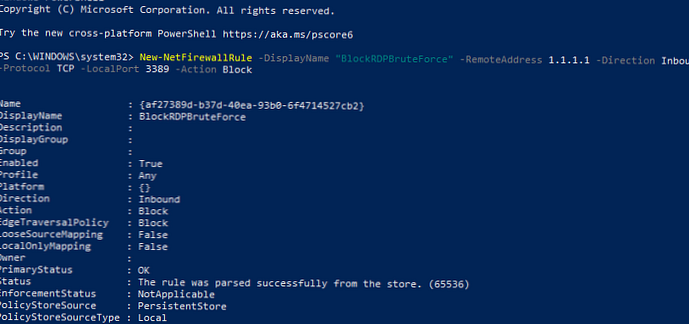

Ideiglenesen letilthatja a védelmet a következő rendszerleíró kulcsok megváltoztatásával:

reg add "HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Session Manager \ Memóriakezelés" / v FeatureSettingsOverride / t REG_DWORD / d 3 / f

reg add "HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Session Manager \ Memóriakezelés" / v FeatureSettingsOverrideMask / t REG_DWORD / d 3 / f

Védelem engedélyezése:

reg add “HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Session Manager \ Memóriakezelés” / v FeatureSettingsOverride / t REG_DWORD / d 0 / f

reg add “HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Session Manager \ Memóriakezelés” / v FeatureSettingsOverrideMask / t REG_DWORD / d 3 / f

Az Intel információk szerint a Skylake és újabb processzorok esetében a teljesítménycsökkenés jelentéktelen. Nyilvánvaló, hogy a nagy terhelésű felhőkiszolgálók, amelyek nagy sűrűségű virtuális gépekkel / szolgáltatásokkal rendelkeznek, mindenekelőtt a teljesítménycsökkenés problémáját érzik..