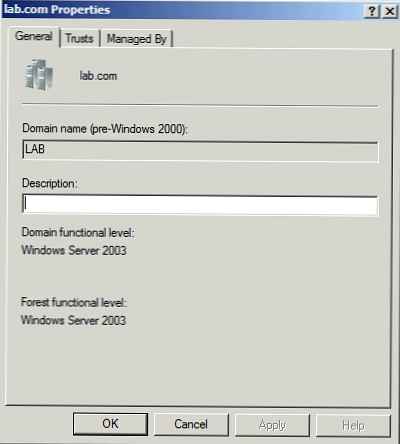

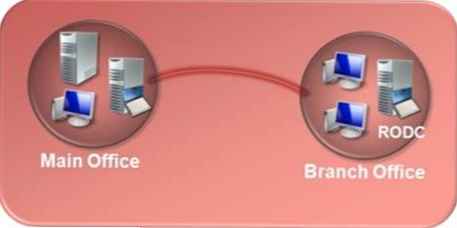

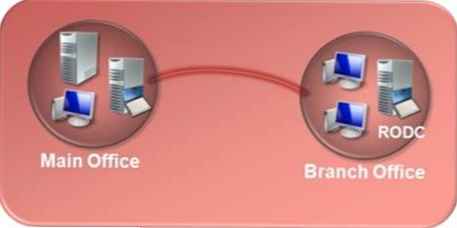

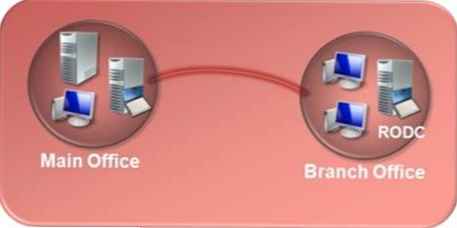

Az előző cikkben kifejtettem a fő okokat, amelyek miatt a Microsoft úgy döntött, hogy visszatér a RODC technológiához a Windows Server 2008-ban. Ez a cikk folytatja a sorozatot, és tovább fogunk tanulmányozni a Csak olvasható tartományvezérlőkkel való munka néhány gyakorlati aspektusát..

Felhasználói hitelesítő adatok

Egy előző cikkben azt mondtam, hogy a domain összes felhasználójával kapcsolatos összes információt nem továbbítják a RODC tartományvezérlőkhöz. Valójában a felhasználói fiókokkal kapcsolatos információkat továbbra is az RODC tárolja, a felhasználói jelszavakat egyszerűen nem replikálják egy ilyen tartományvezérlőbe. És ha valaki ellopja a tartományvezérlőt az ágból, akkor nem tudja felhasználni az Active Directory adatbázis információit felhasználói jelszavak lekérésére..

Felhasználói attribútumok

Alapértelmezés szerint a jelszavak az egyetlen olyan felhasználói attribútum, amelyet nem replikálnak a Csak olvasható tartományvezérlőre. Lehetséges azonban a Windows kézi konfigurálása a többi felhasználói attribútum replikációjának megakadályozása érdekében..

Tehát milyen esetekben lehet ezt a funkciót használni? Ha csak az Active Directory-t használja hitelesítési mechanizmusként, akkor valószínűleg nincs rá szüksége. Ne feledje azonban, hogy vannak szervezetek, amelyek nagymértékben támaszkodnak az Active Directory adatbázisra, amelyet nem csak a hitelesítéshez használnak..

Elég gyakran a nagy felhasználói szervezetekben, amelyek különféle felhasználói alkalmazásokat és adatbázisokat használnak a hibák számának csökkentése és a felhasználói információk megkettőzése érdekében, inkább egyetlen helyet alkalmaznak az alkalmazottakra vonatkozó összes információ tárolására (telefonok, címek, névjegyek stb.), És nagyszerű helyet kínálnak erre az Active Directory.

Például ismerek egy szervezetet, amely kifejlesztett egy személyzeti menedzsment alkalmazást, amelyet a kerületükön belül használnak. Noha az adatok nagy részét az SQL adatbázis tárolja, olyan dolgok vannak, mint például a munkavállalók neve, beosztása, telefonszáma stb. az Active Directory-ban fiókattribútumokként tárolva. És az SQL Server adatbázisban olyan adatok vannak tárolva, mint a TIN-számok, a fizetésekre vonatkozó információk, és ez az adatbázis nem tartalmazza az alkalmazottak nevét. Az egyetlen dolog, amely összeköti az AD és az SQL adatbázisokat, a munkavállalói szám, amely mindkét adatbázisban megtalálható.

Adtam neked ezt a példát, hogy világossá tegyem, hogy számos szervezet bizalmas információkat tartalmazhat az AD felhasználói attribútumokban. És abban az esetben, ha ilyen információra nincs szükség a fióktelepben, blokkolhatja annak replikációját a fióktelep tartományvezérlőjével.

A Csak olvasható tartományvezérlő technológia egy másik jellemzője, hogy egy ilyen vezérlő csak olvasható DNS szerverként is konfigurálható. Lényegében ez azt jelenti, hogy ha a támadó hozzáférést biztosít a Csak olvasható tartományvezérlő szerverhez, akkor nem lesz képes megbénítani a vállalati DNS-t.

Adminisztratív kérdések

Biztos vagyok abban, hogy mára sok kérdése van a rodc adminisztrációjával kapcsolatban. Megpróbálok rögtön megválaszolni néhányat.

Hogyan hitelesítik a felhasználókat, ha a tartományvezérlőnek nincs információja a jelszavaikról??

Van itt egy trükk. Mint tudod, a jelszó társítva van mind a felhasználói fiókkal, mind a számítógépes fiókkal. Alapértelmezés szerint a Csak olvasható tartományvezérlő csak a saját jelszavát (számítógépes fiók jelszavát) és a „krbtgt” nevű speciális fiók jelszavát tárolja, amelyet a Kerberos protokoll használ..

mert A jelszavakat nem tárolják helyben, az összes hitelesítési kérelmet egy normál tartományvezérlőre irányítják át, amelynek rögzítése megengedett. Abban az esetben, ha azt akarja, hogy a felhasználók bejelentkezhessenek a rendszerbe, akkor is, ha nem áll rendelkezésre rendes vezérlő, akkor engedélyeznie kell a jelszó-gyorsítótárazási funkciót. Ha a gyorsítótárazás engedélyezve van, a gyorsítótár csak azoknak a fiókoknak a jelszavait tárolja, amelyeket a tartományvezérlő hitelesített. És még akkor is, ha a tartományvezérlő veszélybe kerül, akkor egy másik vezérlőtől Ön mindig azonosíthatja azokat a fiókokat, amelyek jelszavait a.

Adminisztratív munka rodc-kel

Sok irodában a tartományvezérlőt gyakran alkalmazásszerverként is használják. És abban az esetben, ha egy ilyen irodában nincs külön informatikai szakember, akkor kinevezhet valakit az irodából a rodc vezérlő adminisztrátorává anélkül, hogy az egész domain adminisztrátori jogait adná neki (elolvashatja a kezelési jogoknak a rodc tartományvezérlőre történő átruházásáról szóló bejegyzést). Így csak az ilyen kiszolgálók helyi adminisztrációjára lesz joga, és nem fog megváltoztatni vagy elrontani az Active Directory-t. Ennek eredményeként egy ilyen felhasználónak joga lesz szoftverfrissítéseket telepíteni és a kiszolgáló adminisztrációjának és karbantartásának egyéb napi feladatait elvégezni. Valaki csak olvasható tartományvezérlőként való kinevezése hasonló az eljáráshoz, amikor egy adott felhasználót vagy csoportot egy tag vagy önálló kiszolgáló helyi adminisztrátoraként jelölnek ki..

Linkek a sorozat összes cikkéhez:

Munka csak olvasható tartományvezérlőkkel (RODC) (1. rész)

Munka csak olvasható tartományvezérlővel (2. rész)

Munka csak olvasható tartományvezérlővel (3. rész)