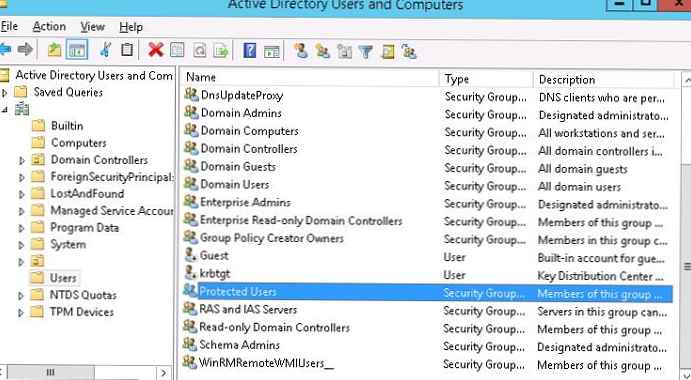

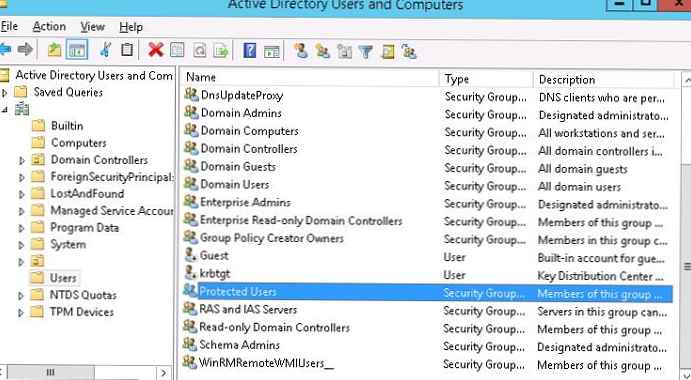

A Windows Server 2012 R2-ben bevezetett Active Directory verzió új globális biztonsági csoportot vezet be a privilegizált fiókok biztonsági szintjének növelése érdekében. - Védett felhasználók (Védett felhasználók). Ennek a csoportnak a tagjai várhatóan egy további réteg nem egyedi biztonságot kapnak a hitelesítő adatokkal való kompromisszumok ellen a hitelesítési folyamat során..

A következő korlátozások vonatkoznak a csoport tagjaira:

- Ennek a csoportnak a tagjai csak a Kerberos protokoll használatával hitelesíthetnek. Az NTLM, a Digest Authentication vagy a CredSSP használatával történő hitelesítés sikertelen.

- Ennek a csoportnak a felhasználói számára a Kerberos protokoll nem használhat gyenge titkosítási algoritmusokat, például DES vagy RC4 az előzetes hitelesítés során (legalább AES támogatásra van szükség) .

- Ezeket a számlákat nem lehet átruházni a Kerberos korlátozott vagy korlátlan átruházásával.

- A hosszú távú Kerberos kulcsokat nem tárolja a memóriában, ami azt jelenti, hogy amikor a TGT lejár (alapértelmezés szerint 4 óra), a felhasználónak újra hitelesítenie kell.

- A csoport felhasználói számára a gyorsítótárazott domain bejelentkezéshez szükséges adatok nem kerülnek mentésre. Ie Ha a tartományvezérlők nem érhetők el, ezek a felhasználók nem fogják tudni hitelesíteni gépeiket gyorsítótárazott hitelesítő adatokkal.

A Védett felhasználók csoport csak akkor érhető el, ha A Windows Server 2012 R2 tartomány működési szintje (és felette). A csoport csak akkor jelenik meg az AD-konzolban, ha a domain szintje megnőtt, és a tartományvezérlők közötti adatreplikáció befejeződött. A védett felhasználók korlátozásai a Windows Server 2012 R2 és a Windows 8.1 rendszeren működnek (lásd az operációs rendszer egyéb információit az alábbiakban)

Alapértelmezés szerint a Védett felhasználók csoport üres, és a Microsoft azt javasolja, hogy hozzanak hozzá kritikus felhasználói fiókokat (domain adminisztrátorok, szerverek stb.)..

tanács. A védett felhasználói csoport funkcionalitása szigorú tesztelést igényel, mielőtt a produktív környezetben megvalósuljon. Ne azonnal vonja be a csoport egyetlen tartományi rendszergazdai fiókját 🙂 .

Példaként hozzáadjuk a domain rendszergazda tudományos rekordját ehhez a csoporthoz, és ip címmel próbáljuk elérni a tartományvezérlőt (ebben az esetben az NTLM protokollt fogjuk használni a hitelesítéshez, a Kerberos helyett). Az ilyen hozzáférést megtagadják..

A tartományvezérlőn a napló szakaszban Alkalmazási és szolgáltatási naplók -> Microsoft -> Windows -> Hitelesítés rekordnak kell lennie:

Esemény azonosítója: 100, forrás: NTLM

Az NTLM hitelesítés sikertelen, mert a fiók a Védett felhasználó csoport tagja volt.

A Kerberos esetén a hitelesítés ugyanarra az erőforrásra lesz lehetséges, azaz Az NTLM nem engedélyezett a Védett felhasználók csoport tagjai számára.

Ugyanez történik, amikor ugyanazt a fiókot próbálja csatlakoztatni egy tartományvezérlőhöz ip címmel egy Windows 8.1 ügyfélből.

A Windows 7, Windows 8, Windows Server 2008R2 és Windows Server 2012 biztonságos felhasználói csoport technológiájának támogatásához a KB2871997 frissítést telepíteni kell. Más operációs rendszerekre ezt a védelmet nem alkalmazzák..

megjegyzés. A szolgáltatásfiókok és / vagy számítógépek nem szerepelhetnek a Védett felhasználók csoportban. Ez a csoport nem nyújt helyi védelmet, mert A fiók jelszava mindig elérhető a gazdagépen.